![[Tipp]](images/tip.png) |

Tipp |

|---|---|

Bevor Sie sich in das Internet begeben, sollten Sie eine Firewall in Ihrem System einrichten, um sich vor unliebsamen Überraschungen zu schützen. Mit DrakFirewall erhalten Sie eine einfache doch recht effektive Firewall (siehe Abschnitt 3, „Sichern Sie Ihren Internet-Zugang“). |

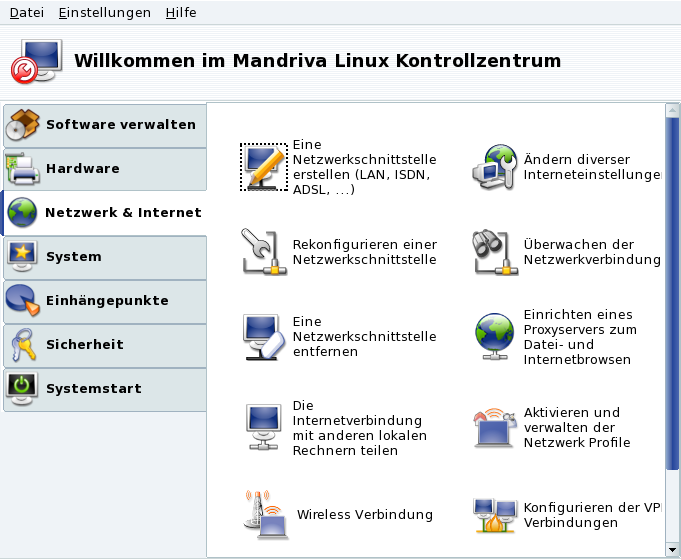

Die Werkzeug-Sammlung drakconnect ermöglicht Ihnen eine einfache Konfiguration der Netzwerk-Anbindung, sei es der Zugang zum Internet oder die lokale Verbindung in ein Netzwerk. Öffnen Sie das Mandriva Linux Control Center und wählen Sie dort den Bereich Netzwerk & Internet. Eine Ansicht des Hauptdialogs sehen Sie in Abbildung 9.1, „Die DrakConnect-Werkzeuge“. Die Einrichtung der Internetverbindungsfreigabe beschreiben wir in Abschnitt 3, „Teilen von Internetverbindungen“.

![]() drakconnect unterstützt mehrere Arten von

Internet- und Netzwerk-Verbindungen. Daher besteht der erste

Schritt darin, den gewünschten Verbindungstyp

festzulegen. Vergewissern Sie sich immer, dass Sie alle von Ihrem

ISP oder Netzwerk-Administrator erhaltenen Informationen zur Hand

haben.

drakconnect unterstützt mehrere Arten von

Internet- und Netzwerk-Verbindungen. Daher besteht der erste

Schritt darin, den gewünschten Verbindungstyp

festzulegen. Vergewissern Sie sich immer, dass Sie alle von Ihrem

ISP oder Netzwerk-Administrator erhaltenen Informationen zur Hand

haben.

![[Anmerkung]](images/note.png) |

Anmerkung |

|---|---|

Nachdem eine Verbindung eingerichtet wurde, kann sie jederzeit mit Hilfe der Verbindungsverwaltung verändert werden (siehe Abschnitt 1.3, „Bestehende Verbindungen ändern“). |

-

Wählen Sie den Verbindungstyp Ethernet

Ihre vorhandene Netzwerkkarte wird automatisch erkannt. Falls Sie mehrere Karten in Ihrem System haben, müssen Sie diejenige auswählen, die Sie einrichten wollen. Hier haben Sie auch die Option, manuell einen Treiber für Ihre Netzwerkkarte zu laden.

-

Automatische oder statische IP-Adresse

Hier müssen Sie angeben, ob die Netzwerk-Parameter automatisch eingerichtet werden sollen (Automatische IP (BOOTP/DHCP)) oder nicht (Manuelle Konfiguration): fragen Sie Ihren Netzwerk-Administrator und geben Sie die erhaltenen Parameter in den nächsten Schritten ein.

-

Verbindungskontrolle

- User erlauben, die Verbindung zu starten

Wenn Sie normalen Benutzern erlauben wollen, die Verbindung ohne Angabe des

root-Passwortes aufzubauen oder zu schließen (siehe Abschnitt 1.4, „Verbindungen überwachen“), dann markieren Sie diese Option.- Verbindung bei Systemstart aufbauen

Entfernen Sie diese Option, wenn die Verbindung nur bei Bedarf aufgebaut werden soll.

Hier richten sie Ihre WLAN PCMCIA- oder PCI-Geräte ein.

-

Auswahl des WLAN-Typs

Falls Ihre Karte nicht aufgeführt ist, wählen Sie die Option Windows-Treiber verwenden. Anschließend wählen Sie den Treiber von der CD des Herstellers.

-

Auswahl des Netzwerks

Es wird eine Liste der gefundenen Netzwerke angezeigt. Wählen Sie Ihr Netzwerk oder alternativ nicht aufgeführt.

-

WLAN-Parameter

- Betriebsmodus

Der Modus, in dem die Karte entsprechend den anderen WLAN-Karten des Netzwerks arbeiten wird. Der übliche Modus ist und verbindet mit einem existierenden Zugang (Access Point).

- Netzwerkname (ESSID)

Der Name des Netzwerkes, mit dem Sie die Verbindung herstellen wollen. Fragen Sie Ihren Netzwerk Administrator.

- Verschlüsselungsmodus

Dieser hängt von den Netzwerkeinstellungen ab, fragen Sie Ihren Netzwerk Administrator.

- Schlüssel

Dieser hängt von den Netzwerkeinstellungen ab, fragen Sie Ihren Netzwerk Administrator nach dem Schlüssel.

-

Netzwerkeinrichtung

Diese entspricht der traditionellen Ethernet-Einrichtung: Abschnitt 1.1.1, „Kabelgebundene Ethernet-Verbindung“.

-

Verbindungskontrolle

Markieren sie Roaming erlauben wenn die Verbindung automatisch entsprechend der Signalstärke von einem Zugangspunkt zum anderen wechseln soll. Dies ist die bevorzugte Einstellung für die mobile Arbeit mit einem Laptop.

Verbindungen verwalten. Lesen Sie in Abschnitt 4, „Verwalten von WLAN-Verbindungen (Roaming)“ wie man mehrere WLANs einrichtet und verwaltet.

Achten Sie darauf, dass Sie in allen Schritten die korrekten Parameter eingeben, entsprechend Ihrem Land und Ihrem Provider.

Im letzten Schritt haben Sie die Möglichkeit, den Auf- und Abbau der Verbindung über das Netzwerk-Applet festzulegen. Das ist sehr nützlich, falls Sie diese Internet-Verbindung nur gelegentlich benötigen.

Hier wird Ihnen eine Liste der gefundenen Geräte gezeigt. Falls das gewünschte Gerät nicht automatisch gefunden wurde, wird nur die Option Manuelle Auswahl angezeigt. Klicken Sie auf und wählen sie im nächsten Dialog den Anschluss, an den das Modem angeschlossen ist. Anschließend werden die benötigten Pakete installiert.

Nun sehen Sie eine Liste verschiedener Länder/ISPs vor sich. Falls Ihr ISP darin enthalten ist, markieren Sie den Eintrag und klicken auf . Es werden einige Parameter automatisch eingesetzt (Verbindungsname, Telefonnummer und Anmeldeinformationen). Falls Ihr ISP nicht in der Liste enthalten ist, wählen Sie die Option Unlisted - edit manually.

-

Prüfen Sie die Parameter und ergänzen Sie fehlende Angaben.

Alle Parameter sollten selbsterklärend sein, außer der Authentifizierung. Das für Sie zutreffende Verfahren in der Pull-Down-Liste Authentifizierung hängt davon ab, welches Ihr ISP unterstützt: Skript-basiert (ein älteres Verfahren, das auf einer Abfolge von „expect“ und „send“ zwischen Ihrem System und dem des ISP besteht); Terminal-basiert (wenn die Verbindung steht öffnet sich ein Terminalfenster und Sie müssen sich interaktiv anmelden); PAP, CHAP oder PAP/CHAP (Authentifizierungsprotokolle, wobei CHAP als das sicherere vorgezogen wird). Bei der Wahl PAP/CHAP wird automatisch das unterstützte Verfahren benutzt.).

Nun folgen die Werte für die IP, DNS und das Gateway. Heutzutage werden diese Werte beim Verbindungsaufbau automatisch vom ISP übertragen, so dass die Auswahl von Automatisch die sicherste Wahl ist.

-

Verbindungskontrolle

- Benutzern die Verwaltung der Verbindung erlauben

Sie werden nun gefragt, ob der Start der Verbindung allen angemeldeten Benutzern erlaubt sein soll. Falls ja, können diese das ohne die Eingabe des

root-Passwortes tun.- Verbindungsaufbau beim Systemstart

Es ist vermutlich sicherer und preiswerter, hier Nein zu wählen.

Zum Schluß können Sie die Verbindung testen, ob alle Parameter richtig angegeben wurden. Sie kontrollieren Ihre Internetverbindung mit Hilfe des Netzwerk-Applets. Eine weitere Option zur Kontrolle ist kppp (aus dem Paket

kppp), das Sie über das Menü erreichen: + → .

Dieser Verbindungstyp wird für Satellitenverbíndungen benutzt.

Wählen Sie die Karte, die Sie einrichten wollen, sowie die Parameter des Adapters.

Die Netzwerk-Konfiguration ist dann ähnlich dem Verbindungstyp LAN (siehe Abschnitt 1.1.1, „Kabelgebundene Ethernet-Verbindung“).

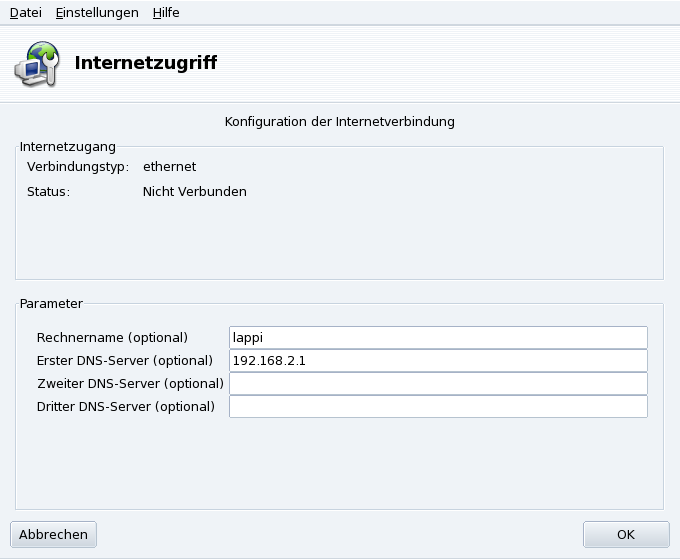

![]() Hier können Sie, falls

es nach der Ersteinrichtung notwendig ist, Parameter für den

Internetzugang ändern oder eingeben. Diese Parameter gelten für

das gesamte System und für alle Geräte.

Hier können Sie, falls

es nach der Ersteinrichtung notwendig ist, Parameter für den

Internetzugang ändern oder eingeben. Diese Parameter gelten für

das gesamte System und für alle Geräte.

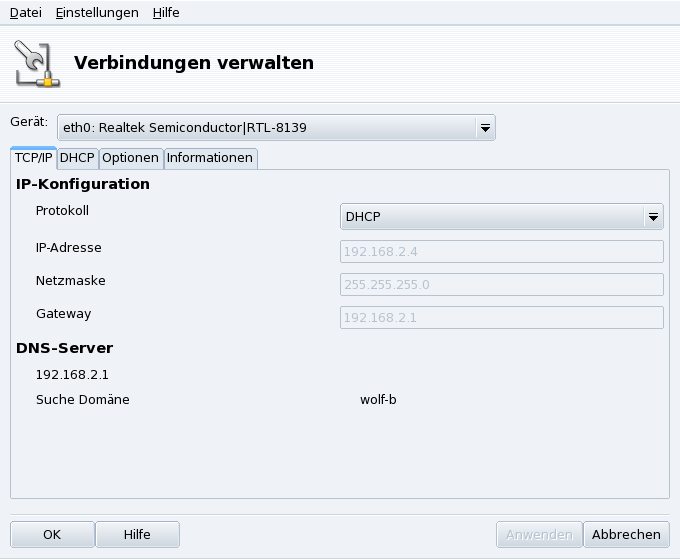

![]() In diesem Dialog können Sie gerätespezifische

Parameter ändern, nachdem Sie sie mit Hilfe des Assistenten für neue

Verbindungen eingerichtet haben (siehe Abschnitt 1.1, „Neue Verbindung einrichten“). Wählen Sie das

gewünschte Gerät aus der Dropdown-Liste im oberen Teil des Fensters aus. Die

vorhandenen Tabs ermöglichen Änderungen von Parametern und

Optionen, entsprechend dem ausgewählten Netzwerk-Gerät.

In diesem Dialog können Sie gerätespezifische

Parameter ändern, nachdem Sie sie mit Hilfe des Assistenten für neue

Verbindungen eingerichtet haben (siehe Abschnitt 1.1, „Neue Verbindung einrichten“). Wählen Sie das

gewünschte Gerät aus der Dropdown-Liste im oberen Teil des Fensters aus. Die

vorhandenen Tabs ermöglichen Änderungen von Parametern und

Optionen, entsprechend dem ausgewählten Netzwerk-Gerät.

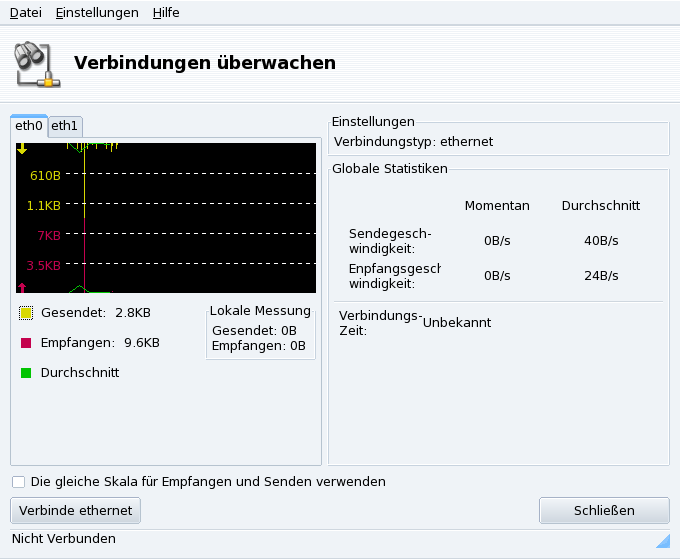

![]() Dieses Tool zeigt

Ihnen die laufenden Aktivitäten der eingerichteten

Netzwerkanschlüsse, wobei Sie manche Anzeige-Optionen bestimmen

können: Aktualisierungs-Intervall, Skalierung, usw. (siehe Abbildung 9.5, „Verbindungsüberwachung in Echtzeit“). Es kann auch mit dem

Schalter links unten zum Auf- oder Abbau der

Netzwerkverbindung benutzt werden.

Dieses Tool zeigt

Ihnen die laufenden Aktivitäten der eingerichteten

Netzwerkanschlüsse, wobei Sie manche Anzeige-Optionen bestimmen

können: Aktualisierungs-Intervall, Skalierung, usw. (siehe Abbildung 9.5, „Verbindungsüberwachung in Echtzeit“). Es kann auch mit dem

Schalter links unten zum Auf- oder Abbau der

Netzwerkverbindung benutzt werden.

![]() Mit diesem Werkzeug entfernen Sie ein

Netzwerk-Gerät aus der Liste. Suchen Sie das entsprechende Gerät in

der Pull-Down-Liste aus.

Mit diesem Werkzeug entfernen Sie ein

Netzwerk-Gerät aus der Liste. Suchen Sie das entsprechende Gerät in

der Pull-Down-Liste aus.

![]() Dieser Assistent hilft Ihnen bei der

Einrichtung der von Ihrem System benutzten Proxyserver für die FTP- und HTTP-Protokolle. Füllen Sie die Felder mit den

entsprechenden Werten aus und klicken Sie auf .

Dieser Assistent hilft Ihnen bei der

Einrichtung der von Ihrem System benutzten Proxyserver für die FTP- und HTTP-Protokolle. Füllen Sie die Felder mit den

entsprechenden Werten aus und klicken Sie auf .

Was ist ein Proxy. Ein Proxy ist ein Server, der für Sie Informationen aus dem Internet holt und die meist gefragten Webseiten lokal zwischenspeichert. Solche Server bezeichnet man als „Caching Proxies“. Sie optimieren dadurch die Nutzung der Bandbreite des Internetzugangs. In manchen Organisationen können Sie keine direkte Verbindung in das Internet aufbauen, sondern müssen sich vorher erst bei dem Proxy-Server authentifizieren. Das ist üblicherweise mit einer Firewall kombiniert, die nur dem Proxy-Server den Zugang ins Internet erlaubt. Diese Server nennt man „Authentifizierungs-Proxies“. In Unternehmensumgebungen werden aus Sicherheits- und Performancegründen beide Arten eingesetzt.

![[Warnung]](images/warning.png)